Incluso las grandes empresas sufren infracciones: descubra por qué y cómo detenerlas

Incluso el mejores empresas con las herramientas más avanzadas aún pueden ser…

2 Lectura mínima

Los atacantes aprovechan Microsoft Teams y AnyDesk para implementar malware DarkGate

Una nueva campaña de ingeniería social ha aprovechado Microsoft Teams como una…

7 Lectura mínima

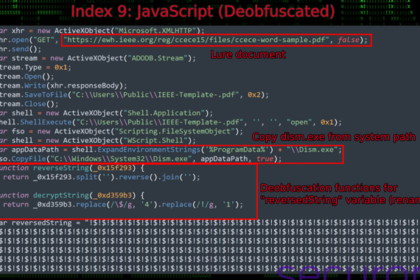

Los piratas informáticos utilizan archivos MSC de Microsoft para implementar una puerta trasera ofuscada en los ataques de Pakistán

Se ha observado una nueva campaña de phishing que emplea señuelos con…

4 Lectura mínima

Bitter APT apunta al sector de defensa turco con malware WmRAT y MiyaRAT

Un presunto grupo de amenazas de ciberespionaje del sur de Asia conocido…

5 Lectura mínima

The Mask APT resurge con un sofisticado arsenal de malware multiplataforma

Un actor de ciberespionaje poco conocido conocido como La máscara se ha…

5 Lectura mínima

Principales amenazas, herramientas y consejos de ciberseguridad

La semana pasada estuvo repleta de acontecimientos inquietantes en el mundo de…

20 Lectura mínima

El software espía NoviSpy se instaló en el teléfono de un periodista después de desbloquearlo con la herramienta Cellebrite

Un periodista serbio vio su teléfono desbloqueado primero con una herramienta Cellebrite…

7 Lectura mínima

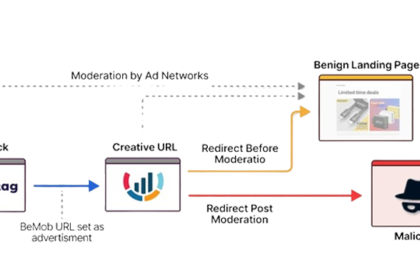

DeceptionAds ofrece más de 1 millón de impresiones diarias a través de 3000 sitios y páginas CAPTCHA falsas

Los investigadores de ciberseguridad han arrojado luz sobre un aspecto previamente no…

4 Lectura mínima

Nueva estafa de inversión aprovecha la inteligencia artificial y los anuncios en redes sociales para atacar a las víctimas en todo el mundo

Los investigadores de ciberseguridad están llamando la atención sobre un nuevo tipo…

6 Lectura mínima